DayDayUp 第20页

[WP]2020全国工业信息安全技能大赛巡回赛浙江站(湖州站)

01拿到zip压缩包发现无法打开 查看十六进制 符合压缩包的特征,文件头的四字节符合zip特征,但往后符合RAR文件特征修改文件头后保存rar格式文件存在密码,压缩包的注释中有给出密码生成方式编写解密脚本得到密码5546023得到…

[WP]安恒7月赛

MISC一steg分离得到图片即压缩包密码结尾发现base64社会主义核心价值观base85NTFS Stream 打开7.jpg ,得到base85加密的flag,解密得到原始flag(特殊符号注意转义)二分离gif,得到残损的二维码序列…

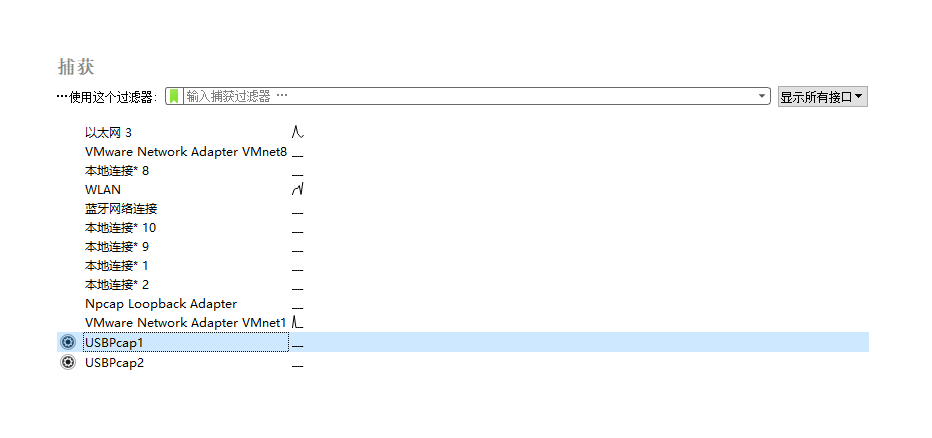

USB流量分析

一、流量抓取使用wireshark可以方便地抓取流量,选择USBPcap接口抓取到的USB流量,其包括从USB接口通过的所有流量(USB鼠标、USB键盘等)二、流量过滤保存到数据包后,使用tshark过滤流量:tshark -r&…

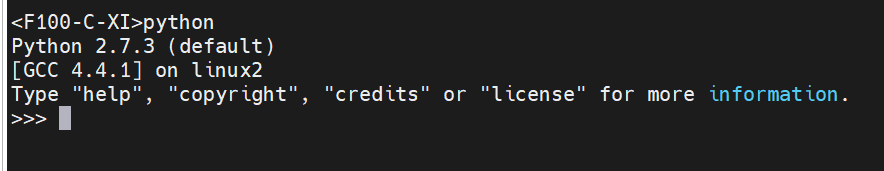

[USBpcap]USB流量分析脚本

修改自王一航(https://github.com/WangYihang)sun@ubuntu:~/UsbKeyboardDataHacker$ tshark -r ./example.pcap -T…

[WP]GKCTF 2020

仿射密码解密密文base64加密得到flag当铺密码解密发现'FLAG'十进制ascii位69+1,74+2,62+3...写脚本解密RSA已知高位求低位参考强网杯2019链接基本一样的题目略gba模拟器,一路向北看到fla…

[WP]36D杯

很多图片写脚本全部down下来#coding:utf-8 import requests a="0123456789abcdefgh" for i in a: for&n…

[WP]安恒4月赛

下载好的东西直接用文本编辑器打开就可看到flag(下载一点把临时文件复制出来)蓝牙流量取证,分离得到有密码的7z文件提示密码为蓝牙的PIN 已知pin为6位直接搜索字符串一眼看到六位数字符串内存取证 参考之前写的文章其中进程分析…

[WP]NPUCTF 2020 彩虹题详解

这比赛对miscer极不友好,一天半做一个大题可还行薛定谔的服务器在没交上flag之前永远不知道它是被D了还是换端口了还是关掉了拿到flag的题目汇编题不用看汇编有困难找xorresult有点像ascii转一转一半字符是对的,猜测另一半要x…

[WP]WhaleCTF 基本练习场 MISC

有几个题文件损坏下不了查看频谱图得到flagforemost分离得到有flag的图片发现是gif图片 修改格式后分帧foremost分离得到有flag的图片foremost分离得到有flag的图片foremost分离得到有密码的pdf文件对…

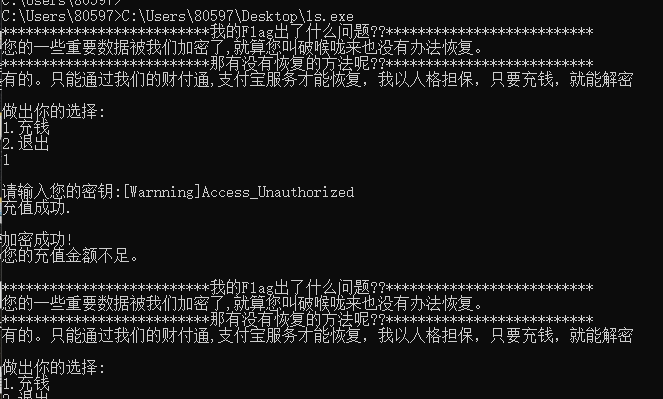

黑盒加密类RE题目的一种爆破解法

有些程序针对任意输入都有密文格式的输出,题目中给出密文求输入的明文 类似黑盒情况下的crypto题目题目加密往往采用现代密码的方法,整个逻辑难以阅读这个题目对输入密钥的校验比较简单,只是一个0x1F异或再对比的方式,程序从fla…

![[WP]2020全国工业信息安全技能大赛巡回赛浙江站(湖州站)](https://www.hyluz.cn/zb_users/upload/2020/08/202008061596707684762799.png)

![[WP]安恒7月赛](https://www.hyluz.cn/zb_users/upload/2020/07/202007251595661438203598.png)

![[USBpcap]USB流量分析脚本](https://www.hyluz.cn/zb_users/upload/2020/07/202007071594084893838876.png)

![[WP]GKCTF 2020](https://www.hyluz.cn/zb_users/upload/2020/05/202005241590307436514473.png)

![[WP]36D杯](https://www.hyluz.cn/zb_users/upload/2020/05/202005011588264370892111.png)

![[WP]安恒4月赛](https://www.hyluz.cn/zb_users/upload/2020/04/202004251587803496224685.png)

![[WP]NPUCTF 2020 彩虹题详解](https://www.hyluz.cn/zb_users/upload/2020/04/202004211587464807592409.png)

![[WP]WhaleCTF 基本练习场 MISC](https://www.hyluz.cn/zb_users/upload/2020/04/202004171587134703309492.png)