DayDayUp 第23页

[WP] 第三届河北师范大学信息安全挑战赛 窝窝头

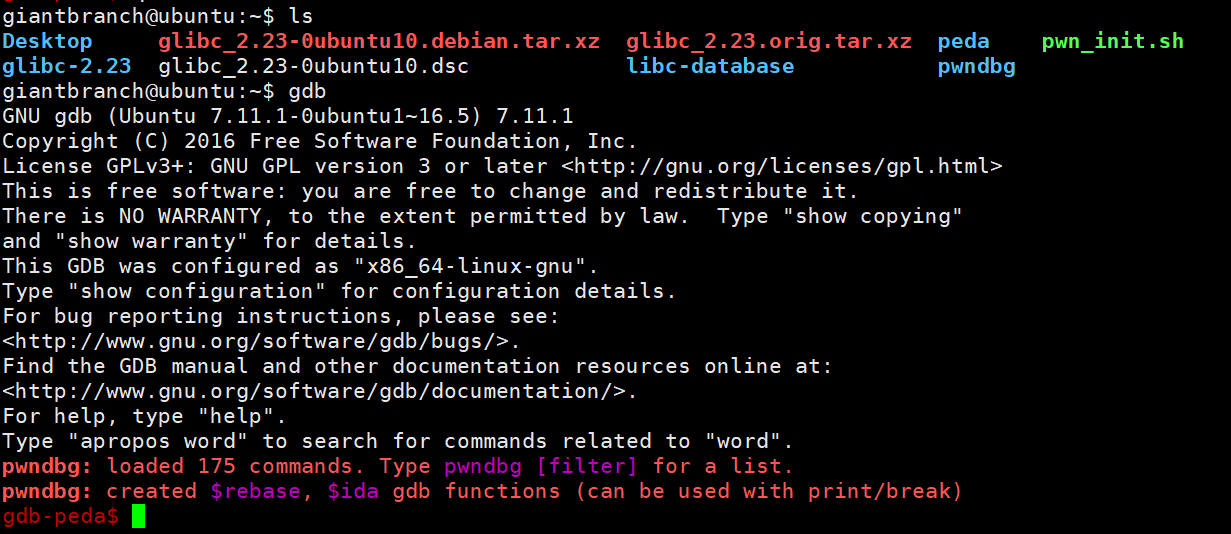

存在flag的直接输出gdb调试0x31313131为我输入的文本 0x00000315是存储v5的地方没有溢出检测那就直接覆盖掉 数了数中间差了25个单位 编写expfrom pwn&n…

[WP] 河北师范大学信息安全挑战赛 印证血统的时候到了

源代码提示说要getflag那我们就getflag一下看看get到了flag后面一串颜文字加密直接控制台解密拿到flag…

[WP] 第三届河北师范大学信息安全挑战赛 咕咕咕果

既然题目提示了google那么就用google既然不会是google.com那就试试google.tk什么的拿到flag…

[WP] 第三届河北师范大学信息安全挑战赛 cute_bird

图片中发现一段base64加密的png解密得到的png是看不出什么的发现题目给的图片宽度是750把解密出的图片宽度改成750得到flag…

[WP] 第三届河北师范大学信息安全挑战赛 哪吒?!

题目给了一张哪吒的图片分离得到压缩包压缩包有哪吒.txt 没有密码打开txt得到flag…

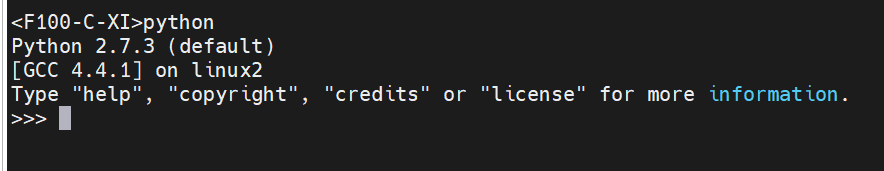

PWN题目环境批量搭建

https://github.com/giantbranch/pwn-env-init复制备用pwn-env-initblog:https://www.giantbranch.cn/CTF PWN 做题环境一键搭建脚本CTF PWN env…

[WP] Hackergame 2019 没有BUG的教务系统 1

查看源码发现程序对输入进行了一系列加密操作 temp_password[i] = ((temp_password[i]&nbs…

[WP] Hackergame 2019 小巧玲珑的ELF

简单的加密+对比编写解密脚本#include<stdio.h> int main(){ int a[]={102,110,101,107,-125,78,109,116,-123,122,111,87,…

![[WP] 第三届河北师范大学信息安全挑战赛 窝窝头](https://www.hyluz.cn/zb_users/upload/2019/11/201911031572775956254915.png)

![[WP] 河北师范大学信息安全挑战赛 印证血统的时候到了](https://www.hyluz.cn/zb_users/upload/2019/11/201911031572773717792818.png)

![[WP] 第三届河北师范大学信息安全挑战赛 咕咕咕果](https://www.hyluz.cn/zb_users/upload/2019/11/201911031572771163725010.png)

![[WP] 第三届河北师范大学信息安全挑战赛 cute_bird](https://www.hyluz.cn/zb_users/upload/2019/11/201911031572770860741818.png)

![[WP] 第三届河北师范大学信息安全挑战赛 哪吒?!](https://www.hyluz.cn/zb_users/upload/2019/11/201911031572770272150813.png)

![[WP] Hackergame 2019 没有BUG的教务系统 1](https://www.hyluz.cn/zb_users/upload/2019/10/201910171571300535523317.png)

![[WP] Hackergame 2019 小巧玲珑的ELF](https://www.hyluz.cn/zb_users/upload/2019/10/201910151571141779679084.png)

![[WP] Hackergame 2019 宇宙终极问题 42](https://www.hyluz.cn/zb_users/upload/2019/10/201910151571136389808821.png)

![[WP] Hackergame 2019 白与夜](https://www.hyluz.cn/zb_users/upload/2019/10/201910151571136079713045.png)