[WP]安恒4月赛

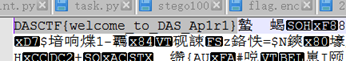

下载好的东西直接用文本编辑器打开就可看到flag(下载一点把临时文件复制出来)

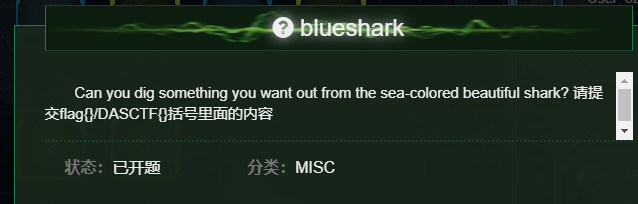

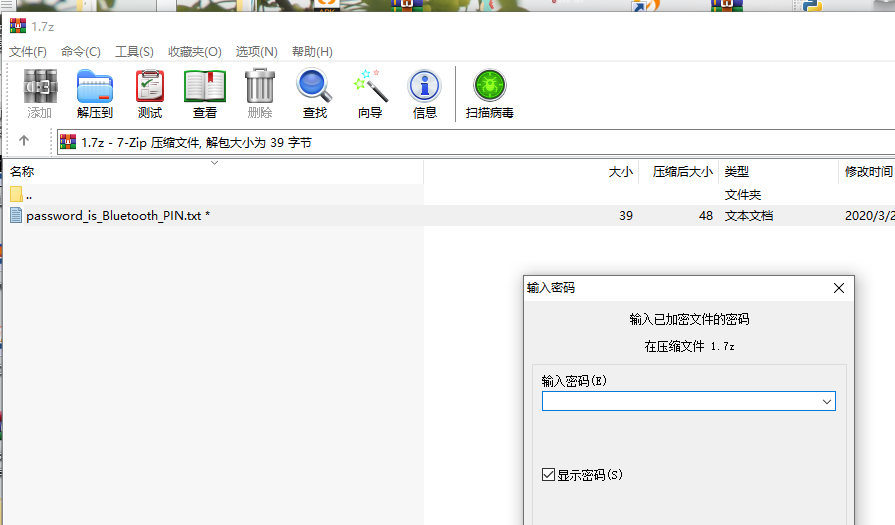

蓝牙流量取证,分离得到有密码的7z文件

提示密码为蓝牙的PIN 已知pin为6位直接搜索字符串

一眼看到六位数字符串

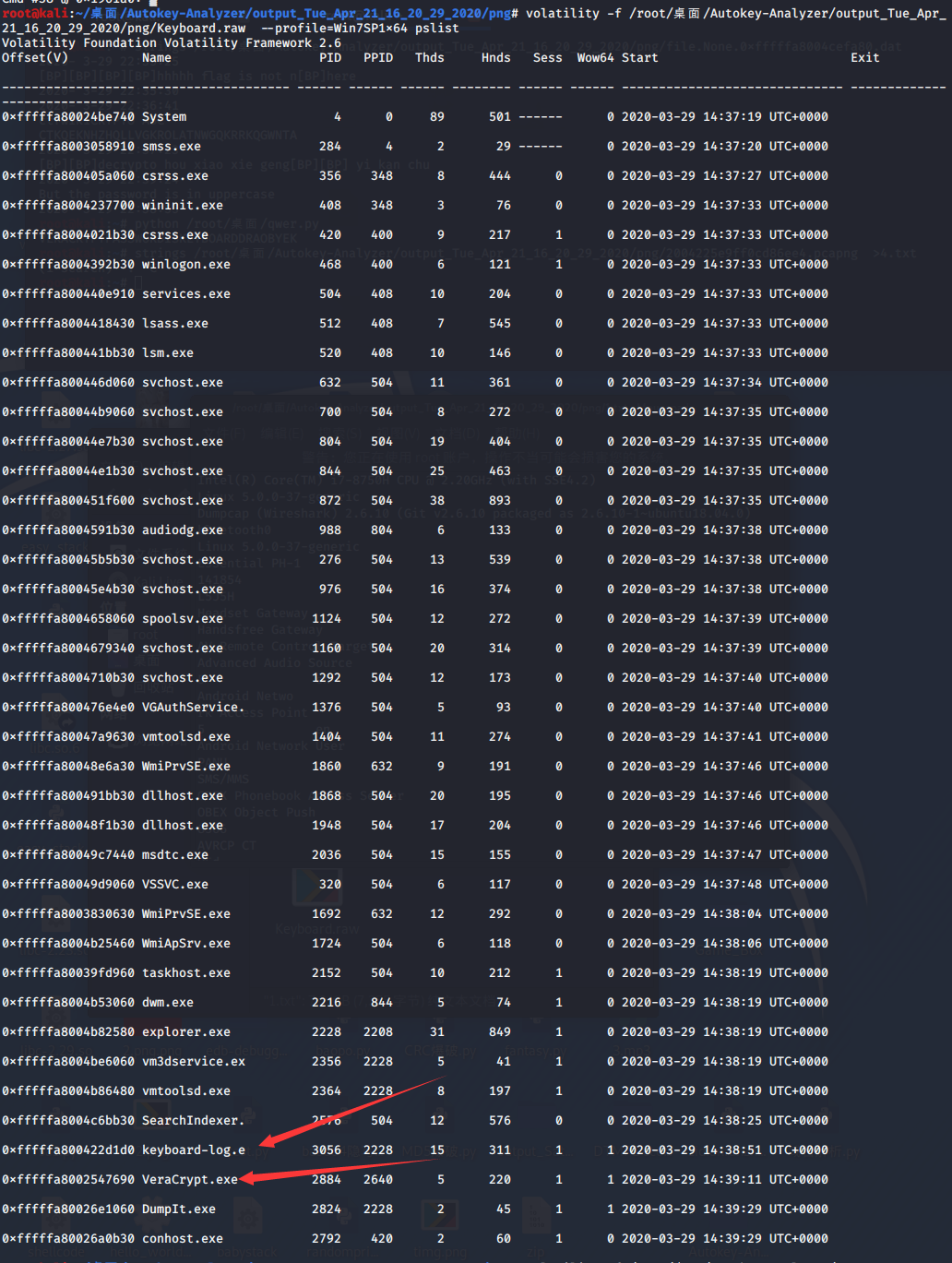

内存取证 参考之前写的文章

其中进程分析发现两个可疑进程

一个键盘记录器,一个加密器

下载安装VeraCrypt尝试挂载时需要使用密码

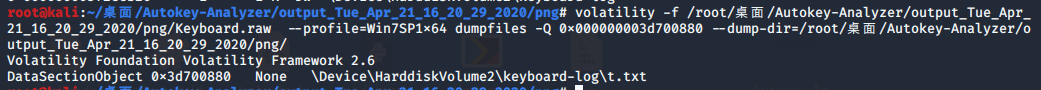

搜索有关keyboard-log的文件

可疑的txt

导出来

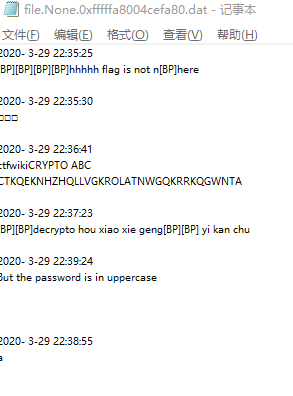

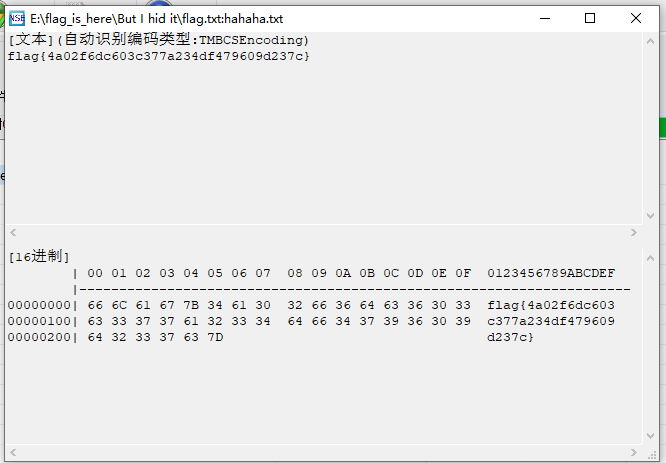

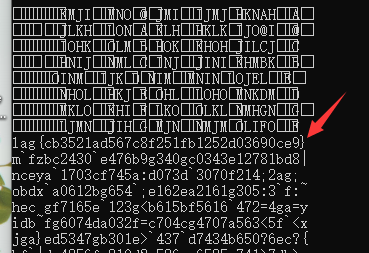

文件信息:

CTKQEKNHZHQLLVGKROLATNWGQKRRKQGWNTA像是密码的密文

加密方法是上面的CTFWIKI-CRYPTO-ABC

没看盲猜qwer的键盘密码

letter = {

'q': 'a', 'w': 'b', 'e': 'c', 'r': 'd', 't': 'e', 'y': 'f', 'u': 'g',

'i': 'h', 'o': 'i', 'p': 'j', 'a': 'k', 's': 'l', 'd': 'm', 'f': 'n',

'g': 'o', 'h': 'p', 'j': 'q', 'k': 'r', 'l': 's', 'z': 't',

'x': 'u', 'c': 'v', 'v': 'w', 'b': 'x', 'n': 'y', 'm': 'z',

'Q': 'A', 'W': 'B', 'E': 'C', 'R': 'D', 'T': 'E', 'Y': 'F', 'U': 'G',

'I': 'H', 'O': 'I', 'P': 'J', 'A': 'K', 'S': 'L', 'D': 'M', 'F': 'N',

'G': 'O', 'H': 'P', 'J': 'Q', 'K': 'R', 'L': 'S', 'Z': 'T',

'X': 'U', 'C': 'V', 'V': 'W', 'B': 'X', 'N': 'Y', 'M': 'Z',

}

def qwerty(letters):

flag = ''

for i in range(0, len(letters)):

flag = flag + letter.get(letters[i])

print(flag)

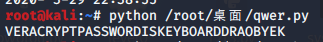

qwerty("CTKQEKNHZHQLLVGKROLATNWGQKRRKQGWNTA")得到密文后将加密分区挂载

里面是一个windows虚拟磁盘文件

再次挂载

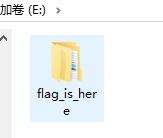

除了一个假的flag外没东西,但是真的flag肯定也在这边

NTFS搜一搜

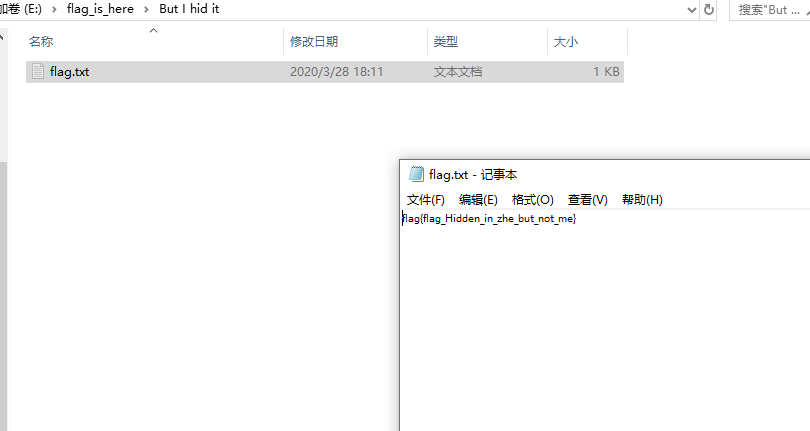

得到flag

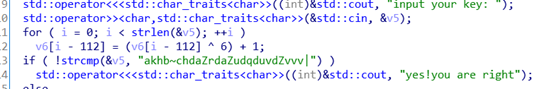

str="akhb~chdaZrdaZudqduvdZvvv|" flag='' for i in range(0,len(str)): flag+=chr((ord(str[i])-1)^0x6) print(flag)

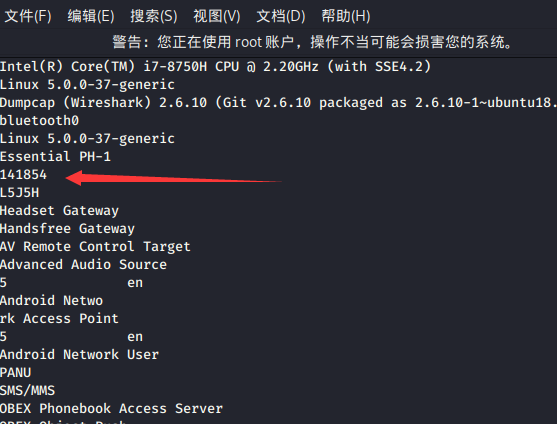

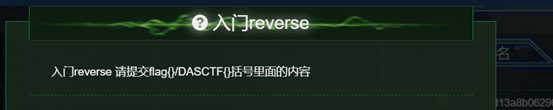

不知所云的题目

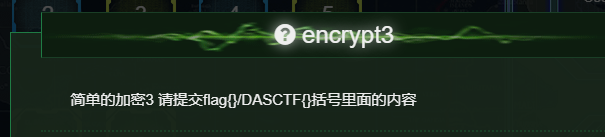

题目里给了个加密的flag ,但是根本没有解密或者对比的过程

猜测异或解,复制出来爆破

#include<stdio.h>

#include<string.h>

int main()

{

char a[]="&,!';#\"surq!$uvw#x&ruq&\"qrur$psvyp#%y=";

for(int j=1;j<127;j++){

for(int i=1;i<strlen(a);i++){

printf("%c",a[i]^j);

}

printf("\n");

}

}